Una de las funciones más poderosas agregadas hace años a macOS e iOS fue Buscar mi iPhone, y iPad y Mac. El servicio conectado a iCloud le permite rastrear un artículo extraviado accidentalmente y potencialmente recuperar uno robado.

Con el servicio activo en un dispositivo, puede usar Find My para macOS, iOS o iPadOS o a través de iCloud.com para borrar su computadora, teléfono o tableta o para poner en cola una señal de borrado para la próxima vez que el dispositivo esté en Internet. .

Los iPhones y iPads con Secure Enclave y Mac con FileVault habilitado simplemente eliminan las claves de cifrado para el almacenamiento. Esto hace que los datos sean irrecuperables. (No afecta sus copias de seguridad locales o de iCloud, así que no se preocupe). En una Mac con un chip de seguridad T2 o silicona M1 de Apple, el cifrado de disco es siempre habilitado incluso si FileVault no lo está, lo que permite que Secure Enclave destruya las claves de cifrado de disco instantáneamente incluso con FileVault deshabilitado.

Pre-Secure Enclave iPhones y iPads y Mac anteriores al chip de seguridad T2 y Tener FileVault deshabilitado toma más tiempo para eliminar archivos, ya que cada byte de datos debe sobrescribirse.

Si no está seguro de si su iPhone, iPad o Intel Mac tiene un Enclave seguro, consulte la lista que Apple proporciona aquí. Puede determinar si FileVault está habilitado yendo a la pestaña FileVault del panel de preferencias Seguridad y privacidad.

Cómo borrar un dispositivo

IDG

Apple modificó ligeramente el proceso para sus aplicaciones nativas, pero dejó iCloud.com prácticamente intacto durante años.

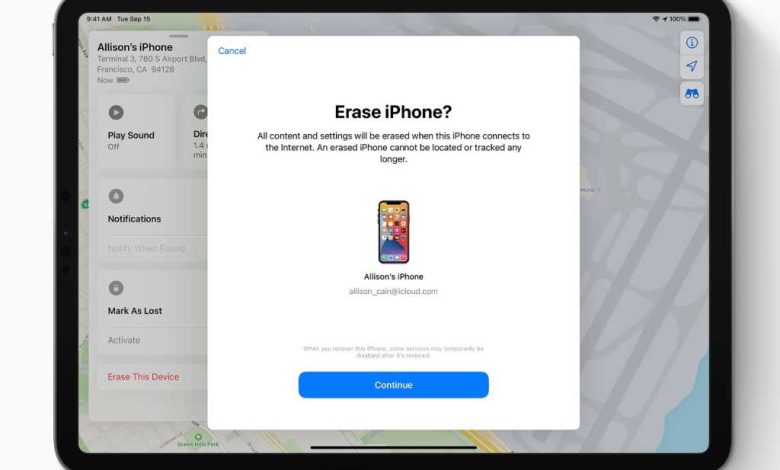

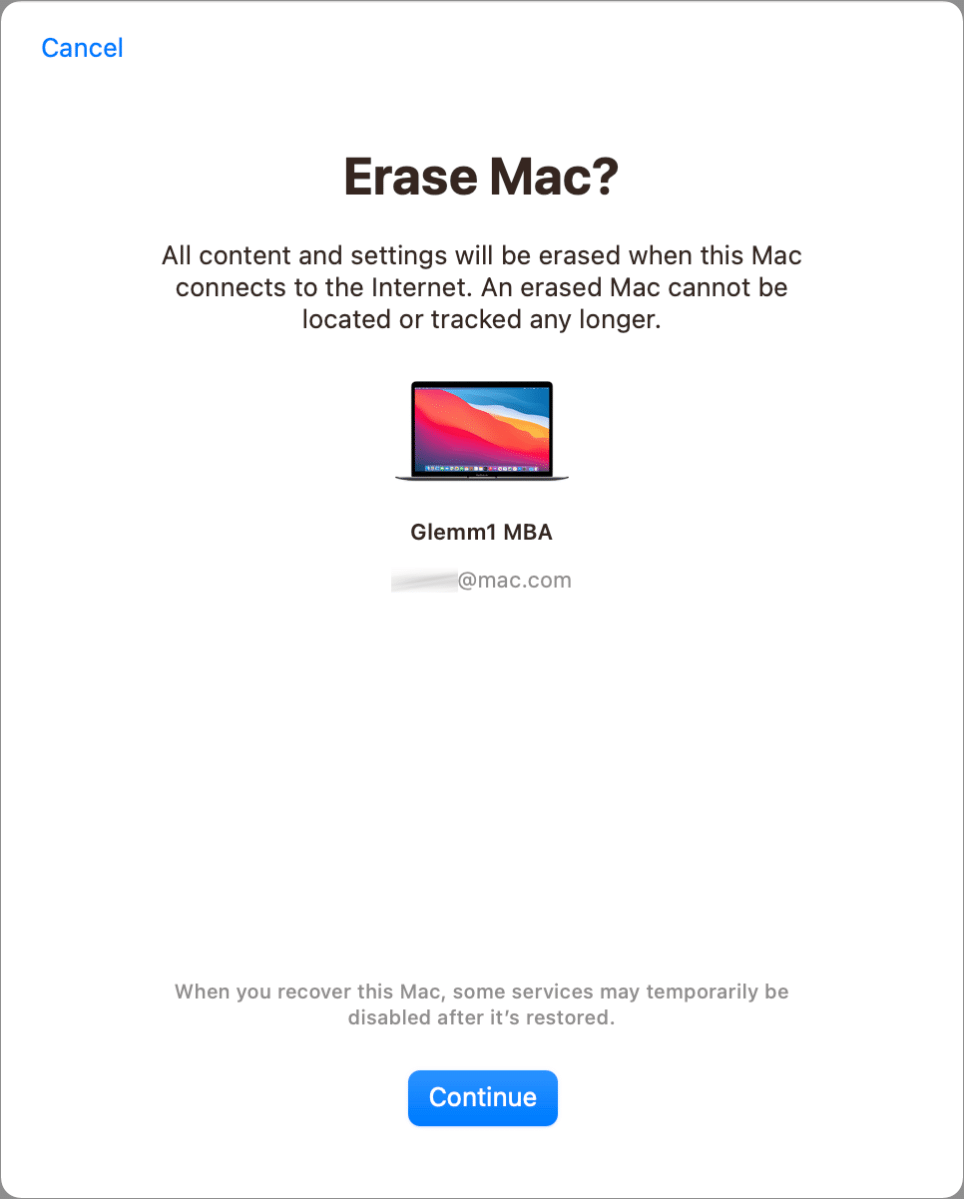

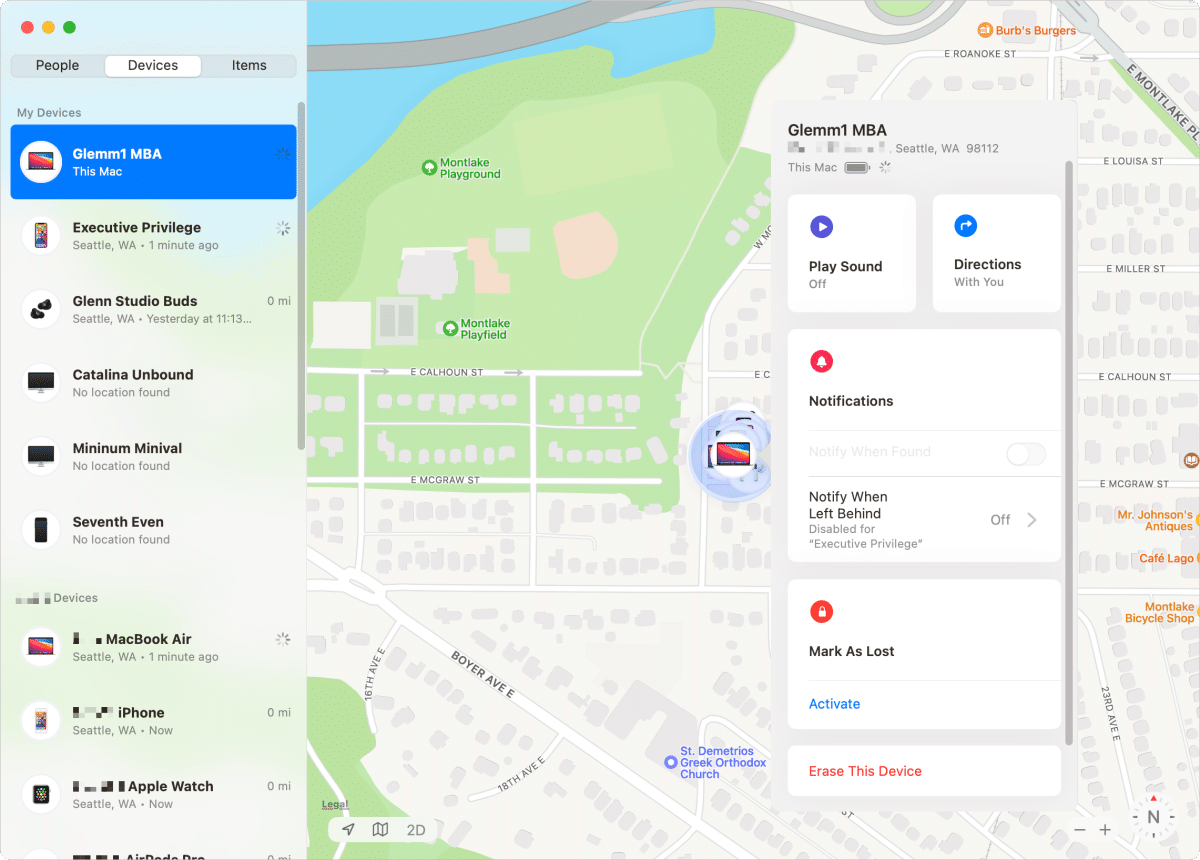

En macOS, iOS o iPadOS, inicie la aplicación Find My. Toque en el Dispositivos pestaña y luego toque su hardware. (Si tiene la función Compartir en familia habilitada, también puede ver los dispositivos de los miembros de la familia). En un iPhone o iPad, toque Borrar este dispositivo y siga las indicaciones. En una Mac, haga clic con el botón derecho en el dispositivo y seleccione Borrar este dispositivo.

Con iCloud.com, inicie sesión en su cuenta y haga clic en el enlace Buscar iPhone, sin “Mi” allí. Ingrese su contraseña de iCloud nuevamente si se le solicita. Haga clic en la Atodos los dispositivos menú y seleccione su hardware:

- Para una Mac, haga clic en Borrar Mac y siga las indicaciones; notará que el texto dice que “puede tardar hasta un día en completarse”, el peor de los casos para una Mac equipada con disco duro sin FileVault habilitado y sin un chip T2 ni M1.

- Para un iPhone o iPad, simplemente haga clic en Borrar iphone o Borrar iPad.

Si el dispositivo está conectado a Internet a través de cualquier método que tenga a su disposición (Wi-Fi, celular, anclaje, un… módem de acceso telefónico), el borrado comienza inmediatamente después de que la Mac recibe la señal transmitida a través de los servidores de Apple. En los casos mencionados anteriormente, la unidad o el almacenamiento flash casi instantáneamente se vuelve irrecuperable.

Apple pone en cola el comando de borrado, por lo que si el dispositivo vuelve a estar brevemente en Internet, se borra a sí mismo. Una vez que su dispositivo comienza a borrar sus datos, ya no es posible encontrar su ubicación a través de Find My.

En el caso de los dispositivos que no funcionan bien, se desconectaron o colocaron en una caja de metal, es posible que nunca vuelvan a conectarse para recibir un comando de borrado. Pero para iPhones, iPads y Mac con un enclave seguro, no se puede interactuar con los datos almacenados a menos que alguien también haya obtenido la contraseña. (Para una Mac en ejecución, puede haber grietas que funcionen, pero es poco probable; si se apaga y FileVault está habilitado, es realmente imposible).

Se puede borrar, lo que elimina de forma segura sus datos, y luego se activa el Bloqueo de activación, una parte de Find My. (Las Mac tienen algunos requisitos adicionales). El bloqueo de activación evita que un dispositivo borrado se vuelva a configurar sin conocer la contraseña de iCloud asociada con la cuenta que activó Find My en él.

Aparentemente, los grupos criminales han descubierto formas de eludir el bloqueo de activación en al menos algunos casos, pero esos métodos aún requieren borrar el dispositivo, por lo que sus datos siguen siendo inaccesibles.

¿Un futuro de borrado remoto?

Puedo imaginar un futuro en el que Find My Network también podría usarse para activar el borrado. En este momento, el sistema se usa completamente como un relé pasivo: un rastreador AirTag y la mayoría de los dispositivos Apple pueden transmitir su posición a través de Bluetooth de una manera cuidadosamente encriptada. Los Mac, iPhones y iPads cercanos con Find My Network habilitado transmiten estos datos a través de Apple para que pueda obtener actualizaciones sobre la ubicación sin que la parte lo transmita a saber quién es usted o qué dispositivo está transmitiendo.

Pero los AirTags señalan el camino hacia un posible proceso bidireccional. Si Apple determina que un AirTag ha estado viajando contigo y no eres el propietario del mismo, se te presenta un cuadro de diálogo en un iPhone o iPad que te permite reproducir un sonido. Ese comando se transmite a través de Bluetooth.

El sistema de notificación de exposición COVID-19 apunta a un sistema más complicado que preserva la privacidad y, sin embargo, también podría convertirse en el borrado del dispositivo. En el sistema de notificación conjunta de Apple y Google, su teléfono inteligente grabó todas las señales de Bluetooth especialmente formateadas a su alrededor y las retuvo durante un período de tiempo; esto es bastante similar a las señales emitidas por Find My Network por los dispositivos Apple.

Si alguien que había estado cerca de usted recibe un diagnóstico de COVID e ingresa un código en su teléfono inteligente proporcionado por su proveedor de atención médica, las ID de Bluetooth cifradas asociadas se cargarían en una base de datos que todos los dispositivos de su región o país se descargan regularmente y se comparan con los ID almacenados.

Ahora, considere esto: ¿qué pasaría si pudiera informar que su dispositivo es robado y que desea que se borre? Esa señal luego se distribuiría en forma encriptada en todo el hardware de Apple en su área o en una región expandida. Si alguno de esos dispositivos captaba una señal de Bluetooth encriptada que coincidiera, podrían transmitir una instrucción de borrado encriptada de manera similar. Los ladrones intentan desactivar todas las conexiones inalámbricas en un dispositivo, pero Bluetooth es a menudo más difícil de bloquear que Wi-Fi o celular.

Las salvaguardias en torno a esto tendrían que ser sólidas, pero no es descabellado, ¡solo de gran alcance!

Este artículo de CompuHoy es una respuesta a una pregunta enviada por el lector de CompuHoy, Romy.

Pregúntale a CompuHoy

Hemos compilado una lista de las preguntas que nos hacen con más frecuencia, junto con respuestas y enlaces a columnas: lea nuestras súper preguntas frecuentes para ver si su pregunta está cubierta. Si no es así, ¡siempre estamos buscando nuevos problemas para resolver! Envíe el suyo por correo electrónico a contact@compuhoy.com, incluidas las capturas de pantalla según corresponda y si desea que se use su nombre completo. No todas las preguntas serán respondidas, no respondemos al correo electrónico y no podemos brindar asesoramiento directo para la solución de problemas.